昨年から今年、各OS(macOS/iOS/Windows/Android)や各種Webサービスが対応を進めて来た新しいパスワードレス認証規格のPasskeys(以下パスキー)というものがあります。何かサービスにログインする時、パスワードや二段階認証を不要にする仕組みです。代わりにセキュリティデバイスや1Passwordのような認証アプリを使います。ここでいうセキュリティデバイスはWindows Hello対応の指紋認証、顔認証だったりTouchID/FaceIDに対応したiPhoneだったりします。PCでログインしようとする際、BluetoothやQRコード経由でiPhone上で顔認証をする、みたいな手順になるようです。手元にiPhoneが必要という意味では、Google/Microsoft Authenticatorなどを使ったワンタイムパスコード認証とかわりないですが、数字を入力したりの手間はない分便利になるでしょう。

また将来的にはパスワードを完全に廃止してしまうことで、不正アクセスのリスクをほぼなくすことができると期待されています。身の回りのサービスもぼちぼち対応してきているので、導入できるところから順次導入していこうと思いつつ、ちょっと悩みや不安があって保留にしていました。

なにでパスキーを管理するか?

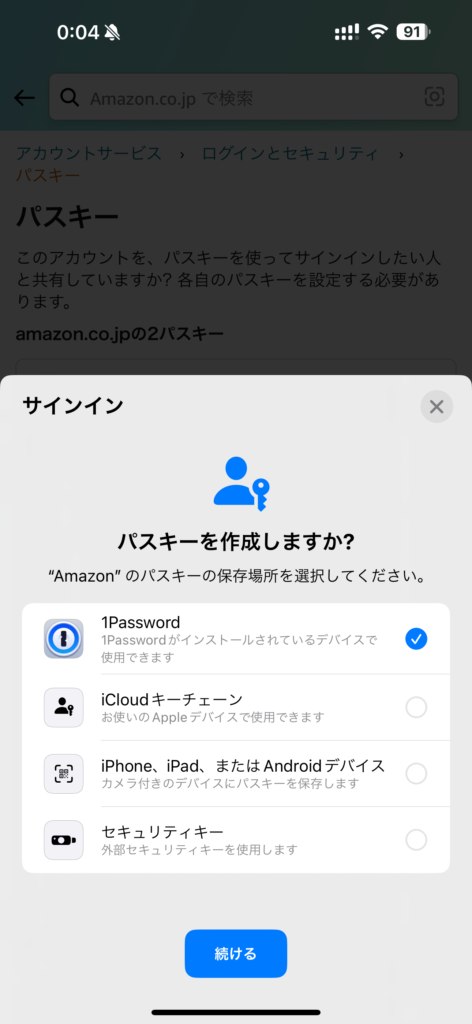

パスキーを管理する方法として、いくつか選択肢があります。例えばiPhoneのAmazonアプリでパスキー作成しようとすると、こんな選択画面が現れます。ぶっちゃけどれが便利なのか調べるのが億劫で放置していた、まであります。

「iPhone、iPad、またはAndroidデバイス」は端末内のセキュリティチップに保存する方法で、「カメラ付きの」とあるようにおそらくPC画面に表示されるQRコードを読み取ってスマホ側の生体認証で最終的な認証を行う形でしょう。これは端末を紛失するとアウトな気がするのと、毎回カメラを起動して読み取る手間が煩雑そうなので除外。

「セキュリティキー」はGoogleなどが販売しているUSBドングルを使う方法だと思います。これも管理が面倒くさそうなので第一選択肢にはなりづらいでしょう。企業ユースなどでは重宝しそうです。

「iCloudキーチェーン」は同じApple IDでログインしたデバイス間で同期できる方式です。例えばiPhoneで登録したパスキーで、Macからもログインができるといった形です。自分のメインスマホはiPhoneなので、なかなかよさげ。万一端末を紛失しても他の連携した端末がバックアップになりますし。ではWindowsやAndroid端末からログインする時はどうなんの?という話です。たぶんですが、またQRコードとかBluetoothを使って最寄りのApple端末で認証するのかなーと。ちょっと実際の動作が確認できていません。

そして「1Password」は同アプリをインストールしている環境でのみ表示される選択肢ですが、そちらのアカウントに保存するというもの。ハードウェアデバイスを必要とせず、各OSにインストールした1Passwordアプリやブラウザ機能拡張上でパスワード認証(ないし生体認証)でアンロックしていればクリックだけで認証が通る形です。つまり1Passwordがインストールされていれば、Mac、iPhone、iPad、Windows、Androidのどこからでも追加の端末参照なしにログインが行えるわけです。うーん、これが便利そうかな?

iCloudキーチェーンか1Passwordかで態度が決まらず保留にしていました。1Passwordが便利そうですが有料サブスクアプリなのでランニングコストがかかります。またなんとなくのイメージですがOSメーカーが提供しているiCloudキーチェーンの方が安心感もあるような。でもまぁ1Passwordは通常のパスワード管理にも使っていて価格分の価値は感じており、当面止める気もないのでいいかなと。

またもうひとつ勘違いしていたのは、1つのサービスでパスキー保存先は1つしか選べないと思っていた点。そうではなく、いくつでも設定できます。

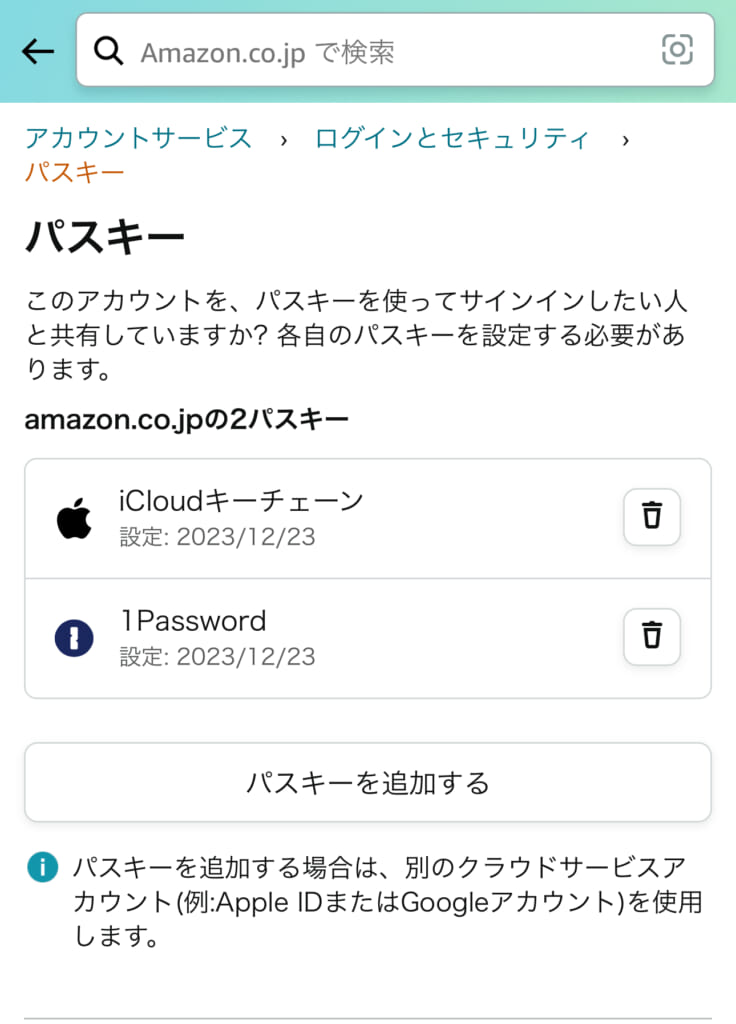

またまた画面はAmazonアプリのパスキー設定画面です。

既にiCloudキーチェーンと1Passwordを設定した上で、更に「パスキーを追加する」というボタンがあります。複数のパスキーストアを併用できるわけですね。例えば家族でAmazonアカウントを共有する場合、ここでそれぞれのスマホにパスキーを作っておく、といったことができます。

なーんだ、だったら両方使って使いやすい方に統一していけばいいかなと。

ちなみに複数パスキーを作った場合、どこに保存したものかを見分けるのに名前がつけられるサービス(Amazonなど)と、ブラウザ名などが勝手に入って変更できないサービス(Nintendo、Yahoo!)があるようです。個別に無効化したりすることもあるので、自分で名前をつけられる方が有り難いですね。

現状1Passwordが有力

当面、iCloudキーチェーンと1Passwordで使い比べていくつもりですが、既に現状で1Password優勢になっています。なぜならWindowsで作業していると1Passwordにしか保存ができないからです。iPhoneやMacでたまたま登録画面にアクセスした時は連続して2回パスキーを作成すればいいんですが、その時たまたま使っているのがWindowsだと1Passwordへは簡単に登録できますが、Appleデバイスを手元にもってきて、というのは既に面倒くさいw。現在もパスワードが1PasswordとiCloudキーチェーンとEdgeブラウザ内のパスワードストアとバラバラに保存されがちですが、当面そんなカオスを経て1Passwordに集約されてくのかなという感じ。

あと多分ですが、1Password機能拡張が入ったブラウザだとiCloudキーチェーンやセキュリティデバイスの選択肢より先にポップアップが出るので、自然に使ってしまいがち。そのポップアウトでサインインせずに×で閉じることで初めてQRコードが出てくる、みたいな。

パスキー作成してもID/PW/2FAを求められる?

現状サービスによって、

- ID/PW認証の完全代替手段としてパスキーが使える(ログイン画面に「パスキーでログイン」などの選択肢が出る)

- IDを入れるとパスワードの代わりにパスキー認証が求められる

- ID/PW認証後、二段階認証(MFA/2FA)の手段の1つとしてパスキーを位置づけている

- パスキーでログインした後に2FAを要求される(2FA設定を削除すれば良い?)

などがあるようです。例えばamazon.co.jpは現状パスキーの設定はできたものの、ブラウザのログイン画面はどこを探してもパスキーログインの選択肢が出てきません。ヘルプや各種ニュース記事をみるとブラウザでも使えるっぽいことが書いてあるのですが謎。

Githubなどはログイン画面にいっただけで1Passwordのポップアップが出てきてログインできます。これが理想。

またNVIDIAなどはサイトのログインにパスキーは使えるものの、通常使うGeForce Experienceでのログインにはパスキーの選択が出ないという、残念なところもあったり、なんだかなーというケースも多いです。

自分はSSOが好きではなくサイト別にメールアドレスとパスワードを設定しているのが大半ですが、こうなってくるとGoogleアカウントでSSOしていた人が大勝利ってことになってくるのかな?

どこで使える?

海外サイトが中心ですが、ここに対応サイトがまとめられているようです。