LIFELEX(コーナンのプライベートブランド)のソーラーウォールライトはマグネットでどこでもくっつけられる便利なLEDソーラーライトです。

写真はLED色が電球色のホワイトモデル 買って来てそこらの金属部分にバチンと(強力磁石でペタっといよりバチン!とつくので注意が必要です)つけるだけで配線不要でセンサー照明をつけられます。明るさは三段階で最大なら直視できないほど眩しいです。

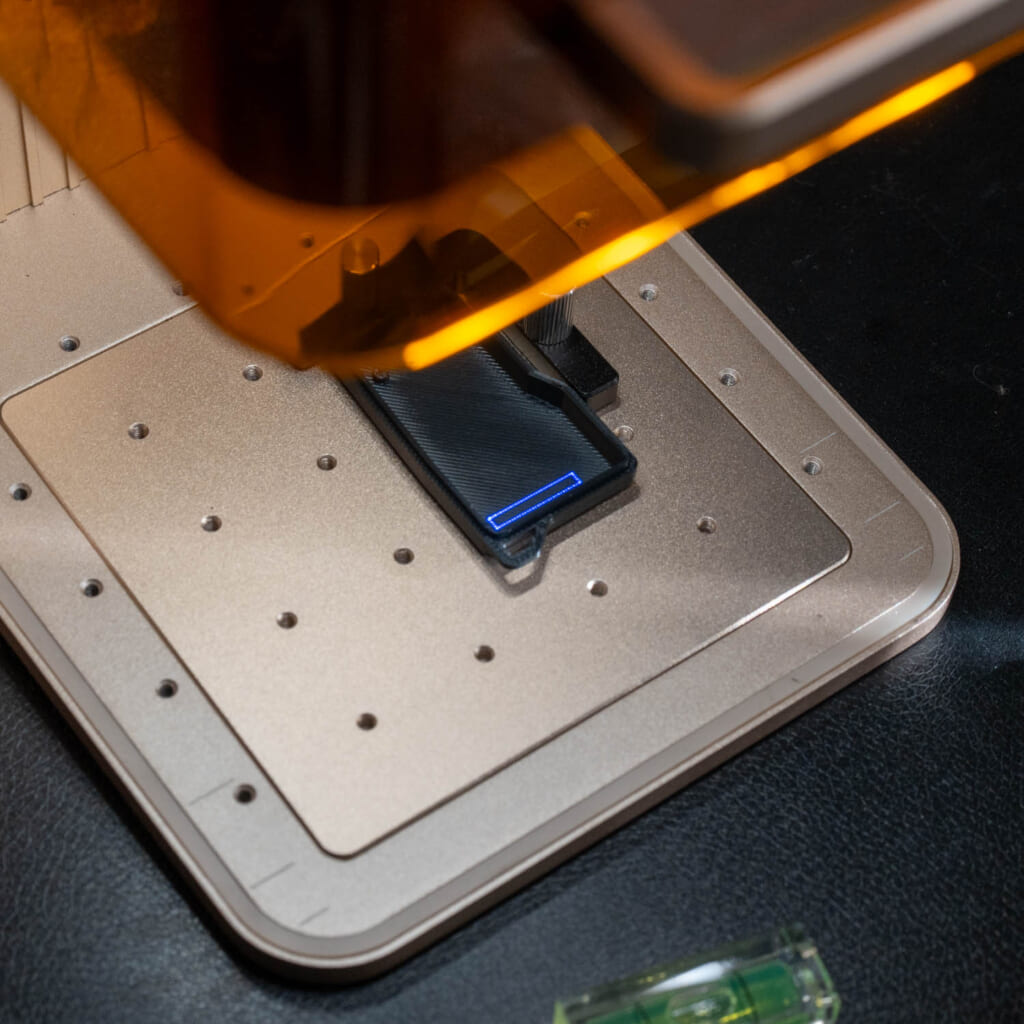

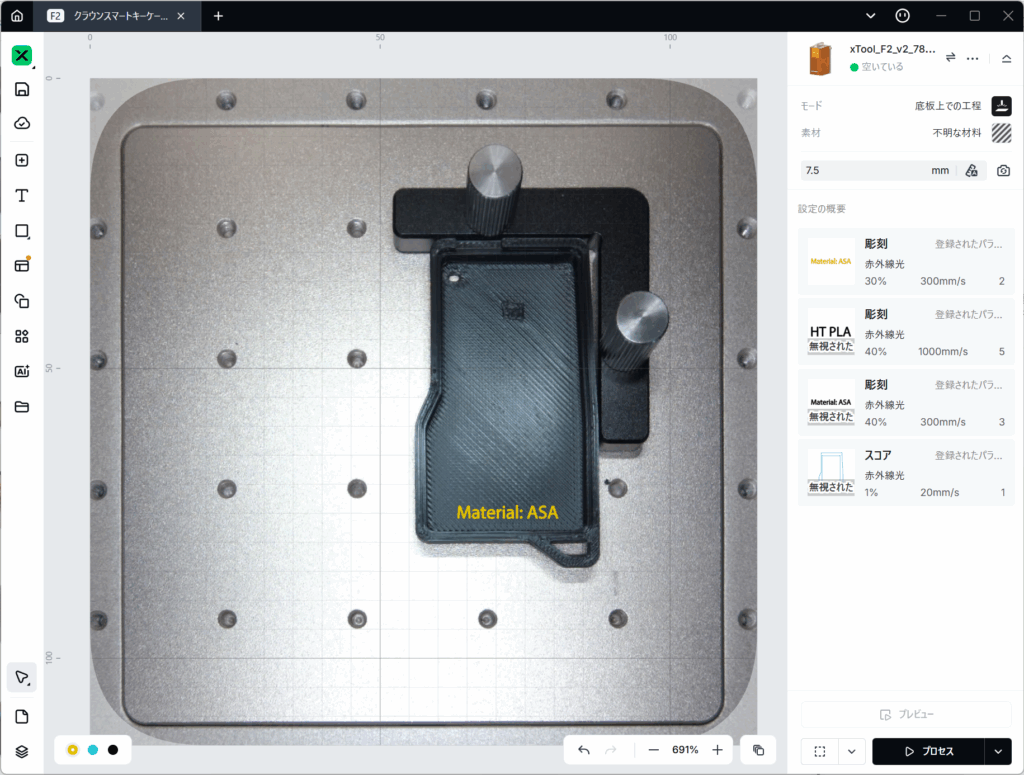

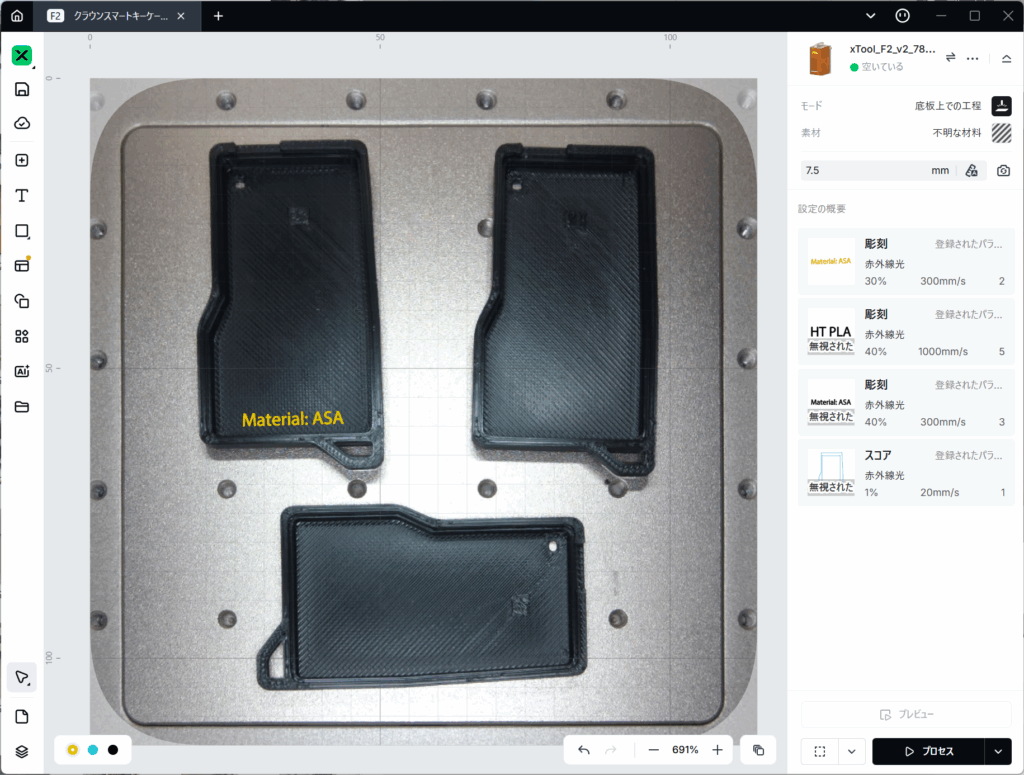

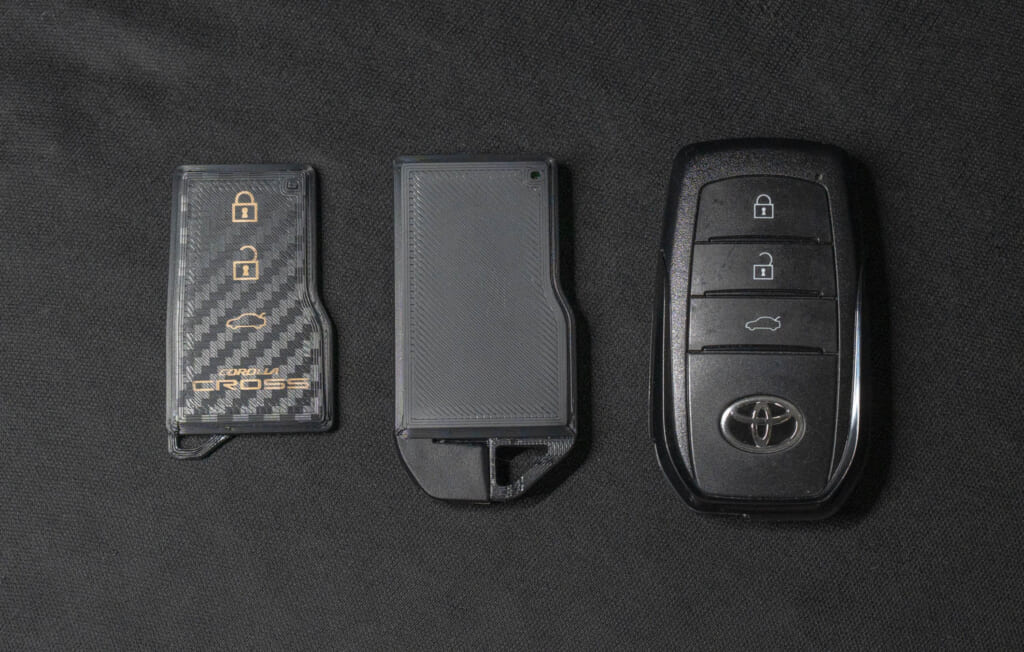

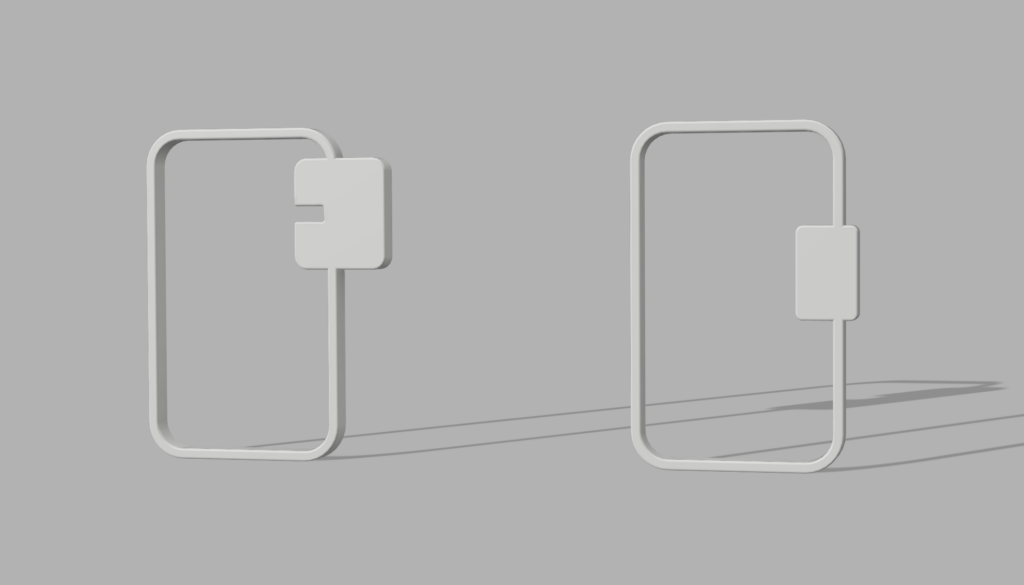

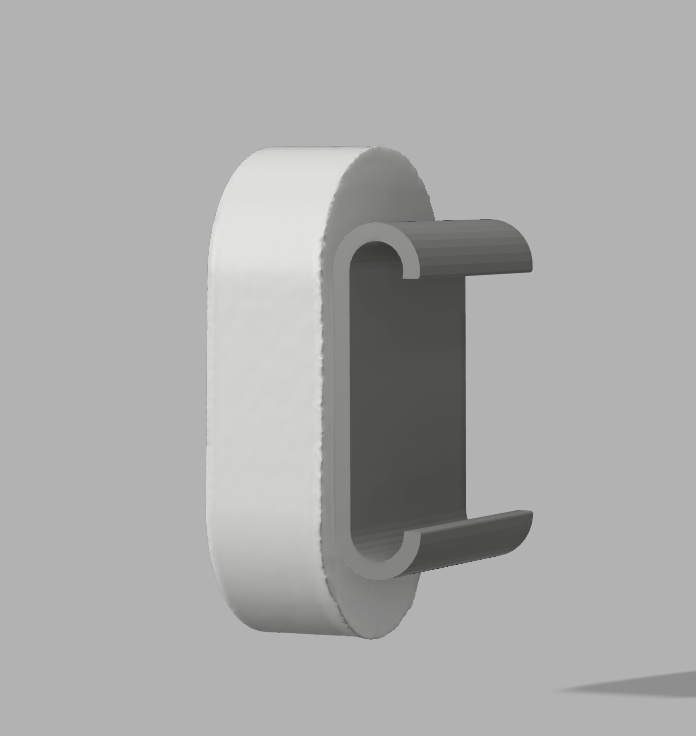

気に入って我が家では庭の何か所かに設置しています。先日は木製のてすりに固定する3D プリンター製ホルダーも作りました。

最近光ってないことがある…

しかし最近、ふとみると充電不足なのか光っていないことがあります。単に冬場で日照時間が少ないので充電が足りないのか、そもそも2,3年経ってバッテリーが劣化して充電効率が落ちているのか(まぁ両方でしょう)。残念ながらこのライトは公式では「充電不可」となっており基本使い捨てとなります。んー、ソーラーパネルやLEDは別に壊れてないのでもったいないですね。

実は汎用規格の充電池が入っている

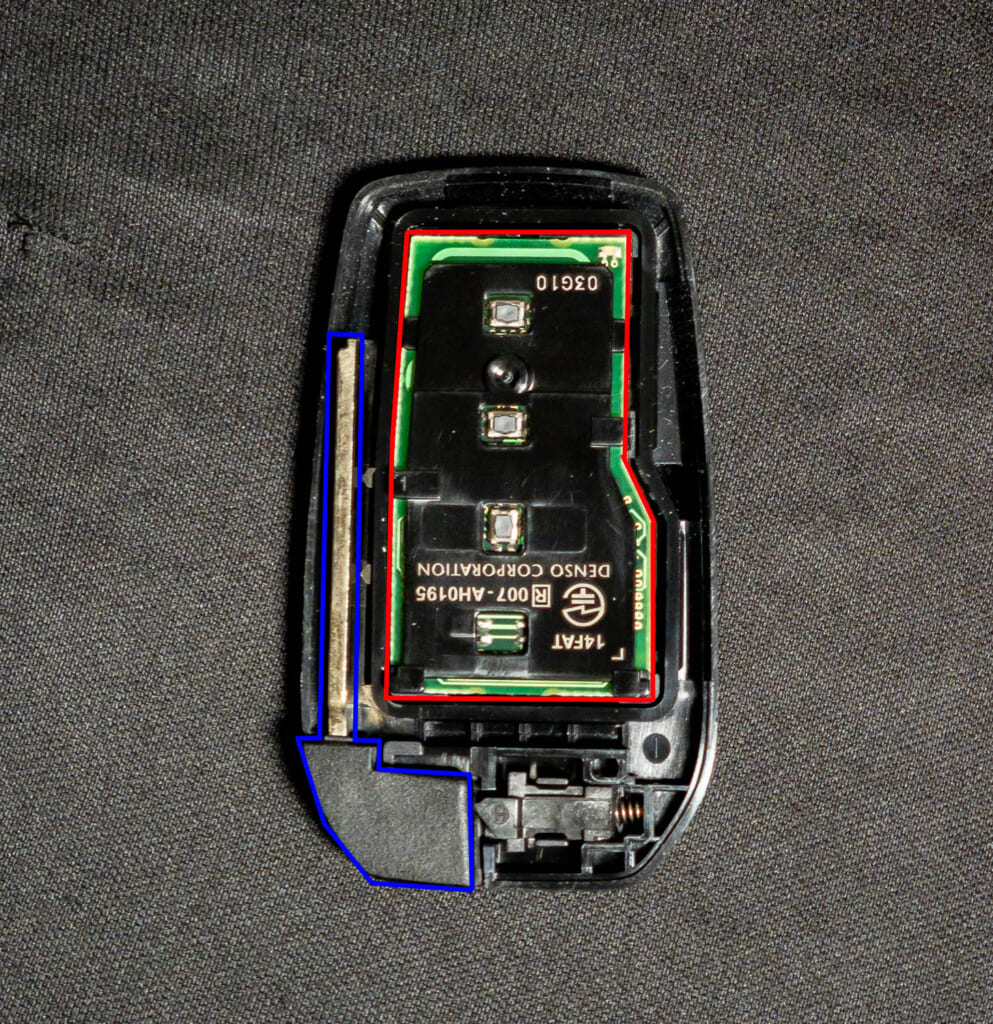

メーカー公式で「充電不可」といっているので、以下はあくまで自己責任 の試みとなりますが、これの充電池は汎用品でかつ取り外しも比較的簡単です。

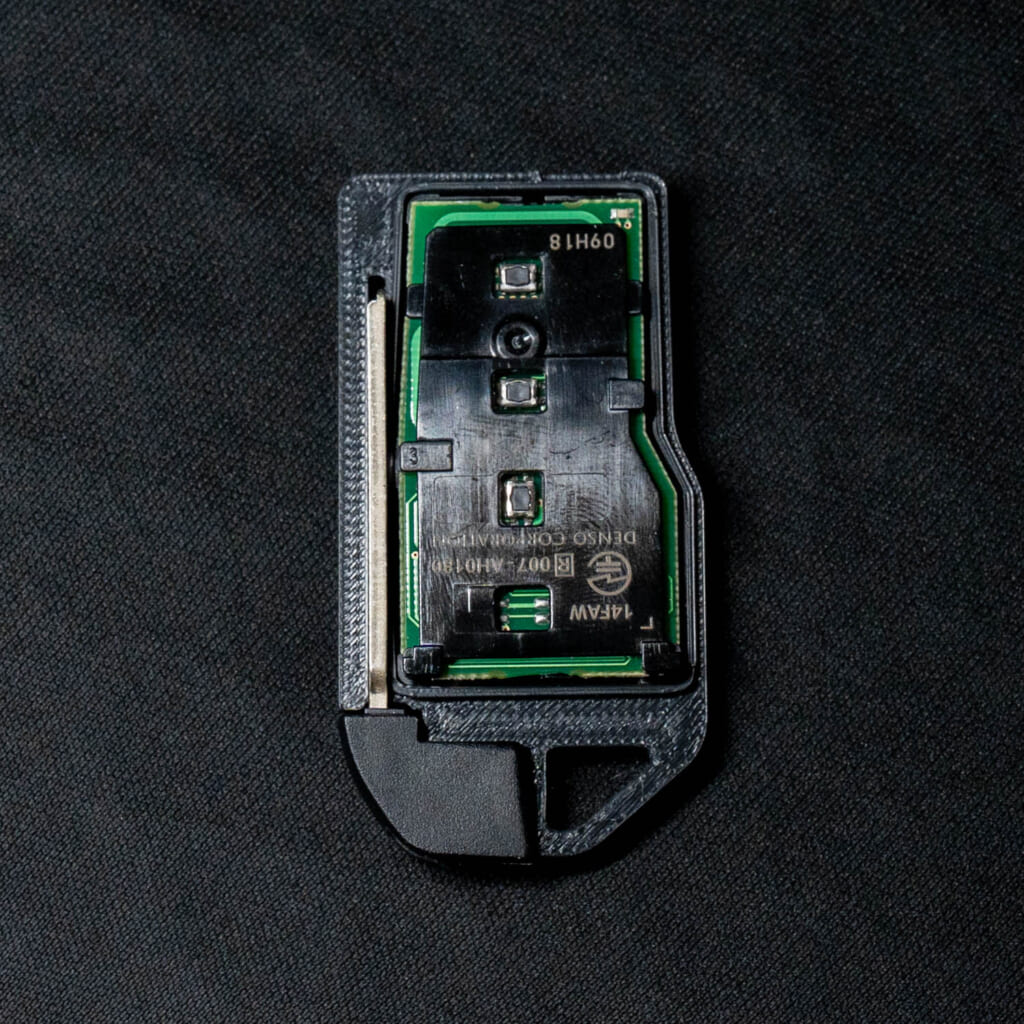

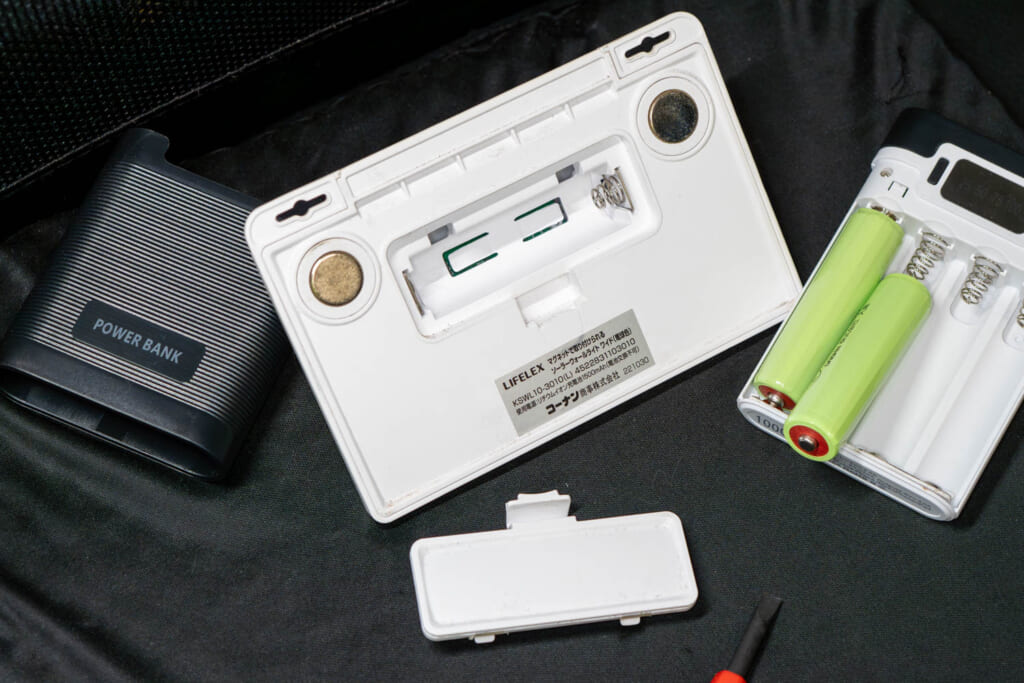

背面をみると普通に電池ブタがあります。おそらくこれは廃棄する時に分別を楽にするための配慮だと思いますが。ただ結構固いです。「廃棄時以外には開くなよ? 」という強い意志を感じますw。爪でやろうとせずマイナスドライバーなどを使った方が無難でしょう。

フタをあけるとフツーに電池ボックスです。半田付けなどはされていません。そして装着されているのはいわゆる16850サイズ、3.7Vタイプのリチウムイオン充電池です。これは世の中のバッテリー内蔵機器やモバイルバッテリーでめちゃくちゃ使われている規格です。掃除機とかも分解するとこれが並んで入ってたりします。太さが16mm、長さが85mm、最後の0は円筒形タイプであることを意味するようです。以前海外製のバーコードリーダーでも使われていました。

さすがに家電店やホームセンターでは売ってませんが、Amazonや楽天、アリエクなどでは普通に購入可能です。ただし注意が必要な点として、下の写真のようにプラス極に乾電池のような突起がついている必要があります。

同じ「16850」バッテリーとして売られているものの中にはプラスもマイナスも同じく平らなものや、リード線(ケーブル)が溶接済みのものがあるので注意。バーコードリーダーの時はむしろリード線付きを選ぶ必要がありました。同じ規格ですがケースバイケースで色々な加工パターンがあるので要注意。今回はプラス極がでっぱってるのが必要です。

電圧はどれも3.7Vのはずですが、容量は色々です。最初に入っていたものは1,500mAhでした。ちなみに「株式会社 大進」と書かれています。ネットで見付かるのは5,800mAhとか9990mAhとか

ホンマかいな?といいたくなります。同じリチウムイオン電池、同じ容積でそう何倍も容量アップできるなら世の中の充電式機器にとって大進化です。それとも1,500mAhのものが材料ケチって作られているんでしょうか?

ChatGPTさんに「容量が1,500mAhから9900mAhのものまで差が大きい理由は?」と聞いてみました。

18650リチウムイオン電池の容量が1,500mAhから9,900mAh といった幅広い範囲で表示されている理由は、主に以下の4つの要因が関係しています。

1. 実際のセル容量の物理的限界 現在、正規メーカーが製造している18650セルの最大容量は約3,500mAh 程度です。

高容量型(3,000mAh〜3,500mAh) → パナソニック NCR18650Bなど

高出力型(1,500mAh〜2,500mAh) → ソニー VTC5、サムスン 25Rなど

→ 9,900mAhなどの異常に高い数値は、詐欺・偽装の可能性が高い です。

2. 高容量 vs 高出力のトレードオフ リチウムイオン電池にはエネルギー密度(容量)と放電能力(出力)のトレードオフ があります。

タイプ 容量(mAh) 最大放電電流(A) 用途 高容量型 3,000〜3,500mAh 5A〜10A ノートPC、LEDライト、ポータブル電源 高出力型 1,500〜2,500mAh 20A〜30A 電動工具、電子タバコ、ドローン

→ 高容量タイプは大容量だが放電能力が低く 、高出力タイプは放電能力が高い代わりに容量が小さくなる 。

3. 偽装セル(フェイク18650) AmazonやAliExpressなどで「9,900mAh」などと表示されている18650電池は、ほぼ100%詐欺 です。

実際には、中古セルをリパックしたもの や、内部に小さなセルを入れて空間を樹脂で埋めたもの が多い。

信頼できるメーカー(パナソニック、ソニー、LG、サムスン)以外の超高容量表記は要注意 。

例:よくある詐欺セル

「9,900mAh」「12,000mAh」→ 実測 800mAh 〜 1,500mAh

「5,800mAh」→ 実測 1,800mAh 〜 2,200mAh

→ まともな18650で4,000mAh以上のものは存在しない 。

4. パックバッテリーの合算表記 一部の販売者が、複数の18650を並列接続した合計容量を表記 していることもあります。

例:

3本並列(3,000mAh × 3)= 9,000mAh

4本並列(2,500mAh × 4)= 10,000mAh

→ これを単体セルのスペックとして表示する詐欺業者 も存在。

まとめ

信頼できるメーカー製18650の最大容量は約3,500mAh 1,500mAhのものは高出力タイプ、3,000mAh以上のものは高容量タイプ 9,900mAhなどの異常に高い表記は詐欺の可能性大 複数セルの合算容量を1本の仕様として偽装している場合もある

→ 「9,900mAhの18650」= 99%偽物!

だそうです。さすがだ。

まともなのは3,500mAhまで。それ以上は容量詐欺。 1,500mAh前後タイプと3,000mAhタイプは用途で使い分け。

ということのようです。今回のライトは高出力タイプが適しているとういことであえて1,500mAhタイプを採用していた可能性が高そうです。

もっともそれを見越して正規容量っぽい商品もあるかも知れませんし、大手メーカー製を騙る偽ブランド商品もあったりでこのジャンルでは小売り品できちんとしたものを買うのは難しいですね。SAMSUNGとかPanasonic、SONYみたいな信頼あるブランドはほとんど小売りはされてない気がします。

1,500mAhで探してみるとこんなのがありました。

同じっぽいブランド、同じセラーですが、2本と4本で値段差が異様に小さい…これはこれでどうなん?って感じですねぇ。

あやしい電池は発火が恐いので、結局それを見越してメーカーも「交換不可」と言っといた方が無難という判断なのかも知れません。それだったきちんと調達したものをマージンのっけてでも交換部品として販売してほしい気もしますが…

きちんとしてメーカーが一般販路で売っているものとしては、オーム電機ブランドのものがありました。同社のソーラーセンサーライト用のようです。ただこれはリチウムイオン電池ではなくリン酸鉄リチウムイオン(LiFePO₄)電池ですね。発火しにくく寿命も長いということでポータブル電源とかで注目されているヤツです。電圧が3.7Vではなく3.2Vです。

ChatGPTさんのまとめてもらった比較表がこちら。

1. LiFePO₄(リン酸鉄リチウム)と一般的なリチウムイオン電池の違い 項目 Li-ion(通常の18650) LiFePO₄(3.2Vタイプ) 公称電圧 3.6V〜3.7V 3.2V 満充電時電圧 4.2V 3.6V 放電終止電圧 2.5V〜3.0V 2.0V 寿命(充放電回数) 約300〜500回 約2000〜5000回 安全性 発火・爆発リスクあり 非常に安全 エネルギー密度 高い 低い 用途 ノートPC、懐中電灯、Vape 太陽光発電、電動自転車、UPS

まさにソーラーライト向けって感じ。これを採用しているOHM電機さんリスペクト。

OHM製なら全部そうとは限りませんが、これとかは3.2Vとなってるのでビンゴですかね。

んー、次に買うならこれにしたいかも。

それはそれとして、今回のLIFELEXのはどうしましょうかね。ダメもとでLiFePO₄ タイプをぶちこんでみたい気もします。無難なのは1,500mAhタイプをまともそうなセラーから購入でしょうか。

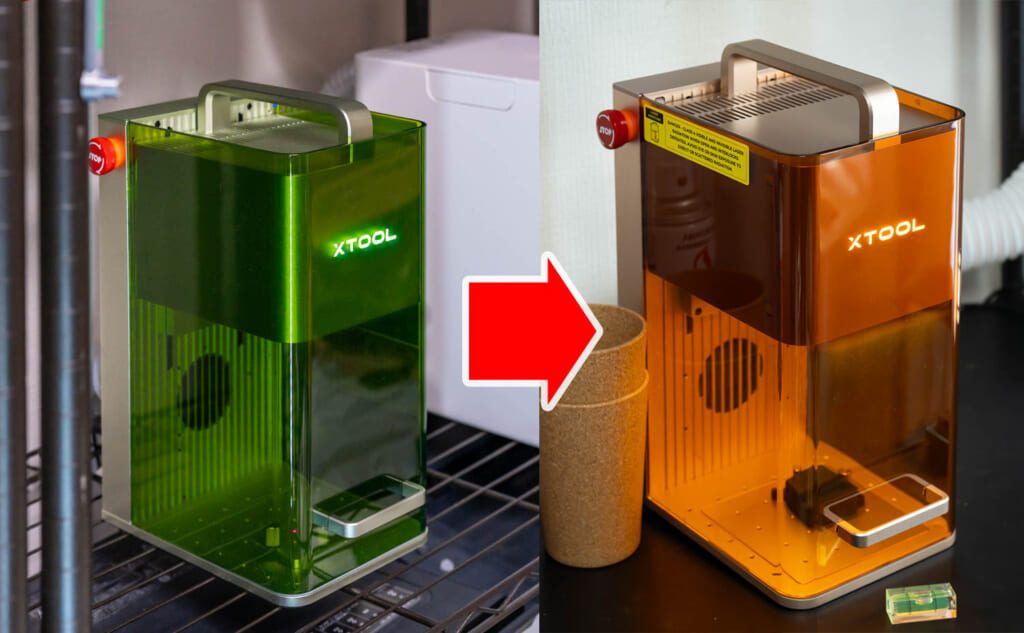

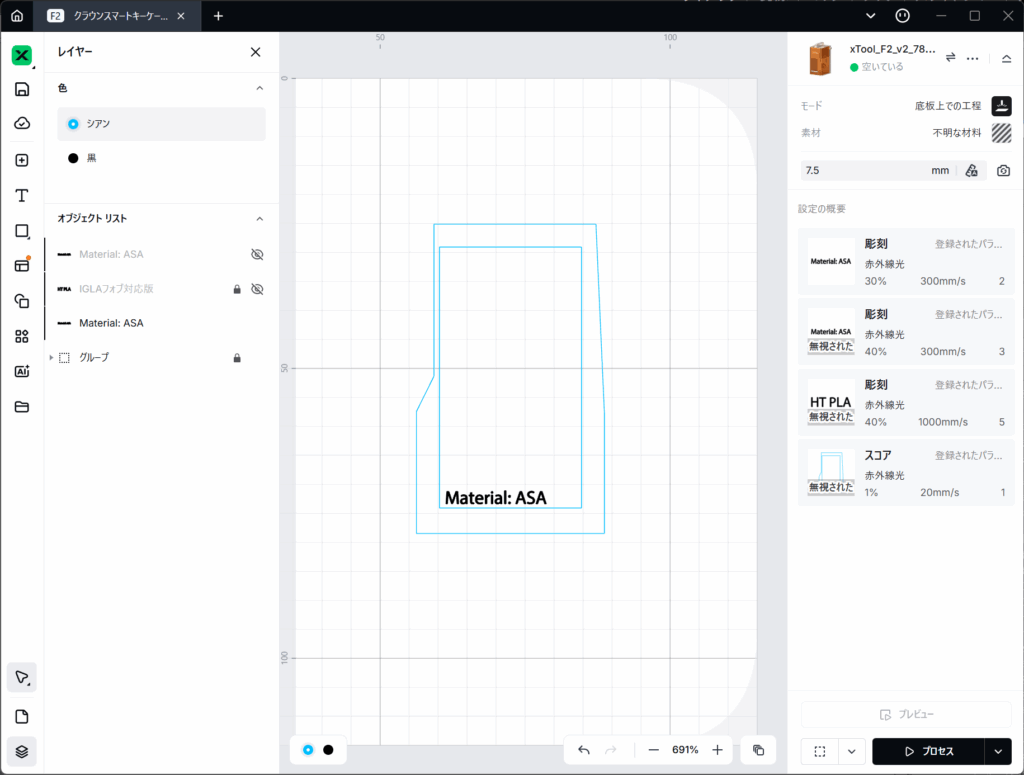

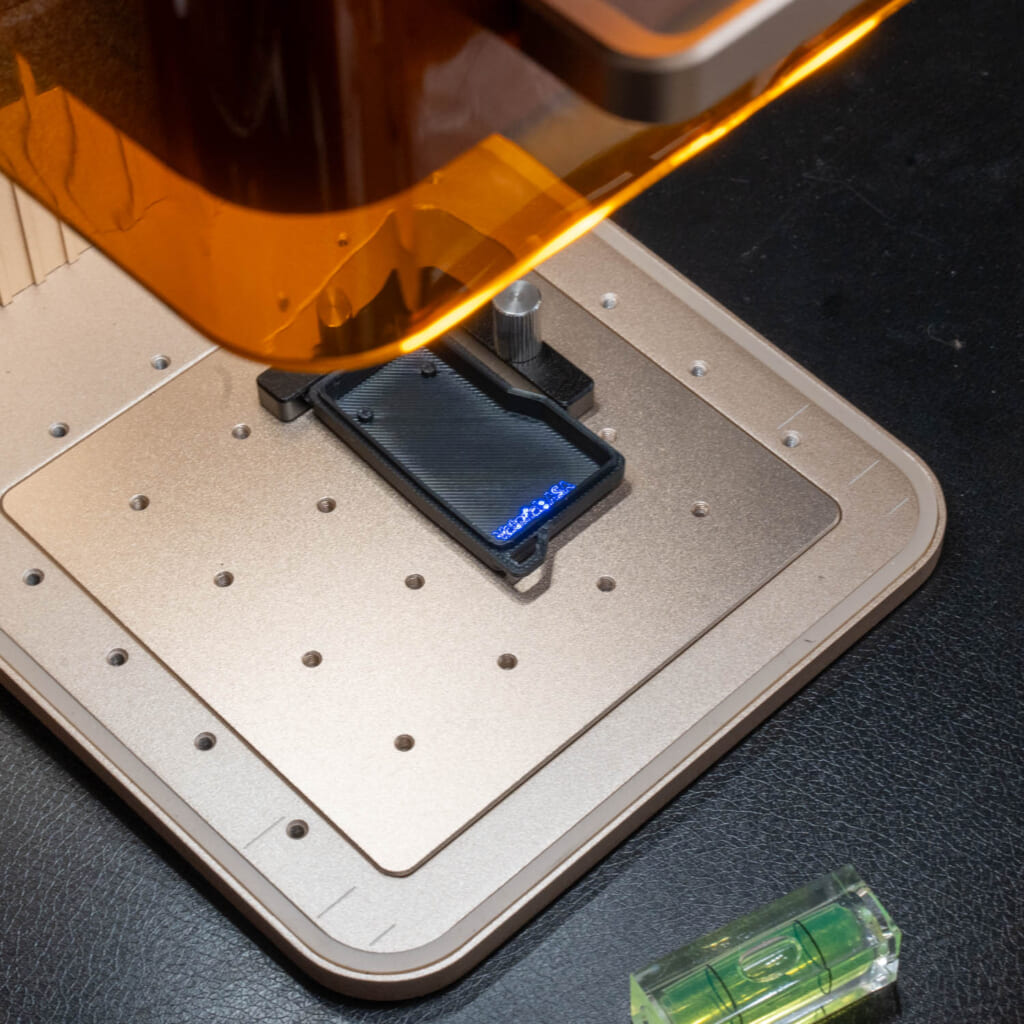

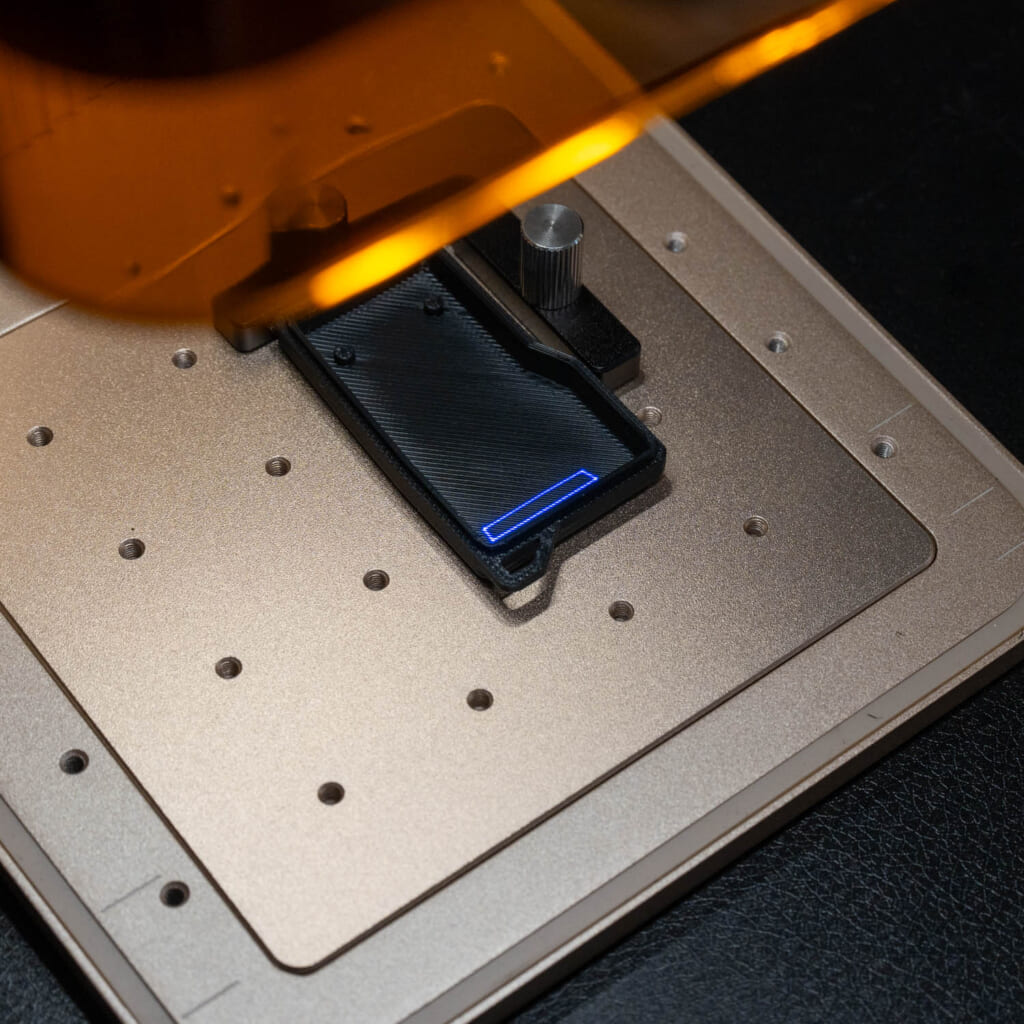

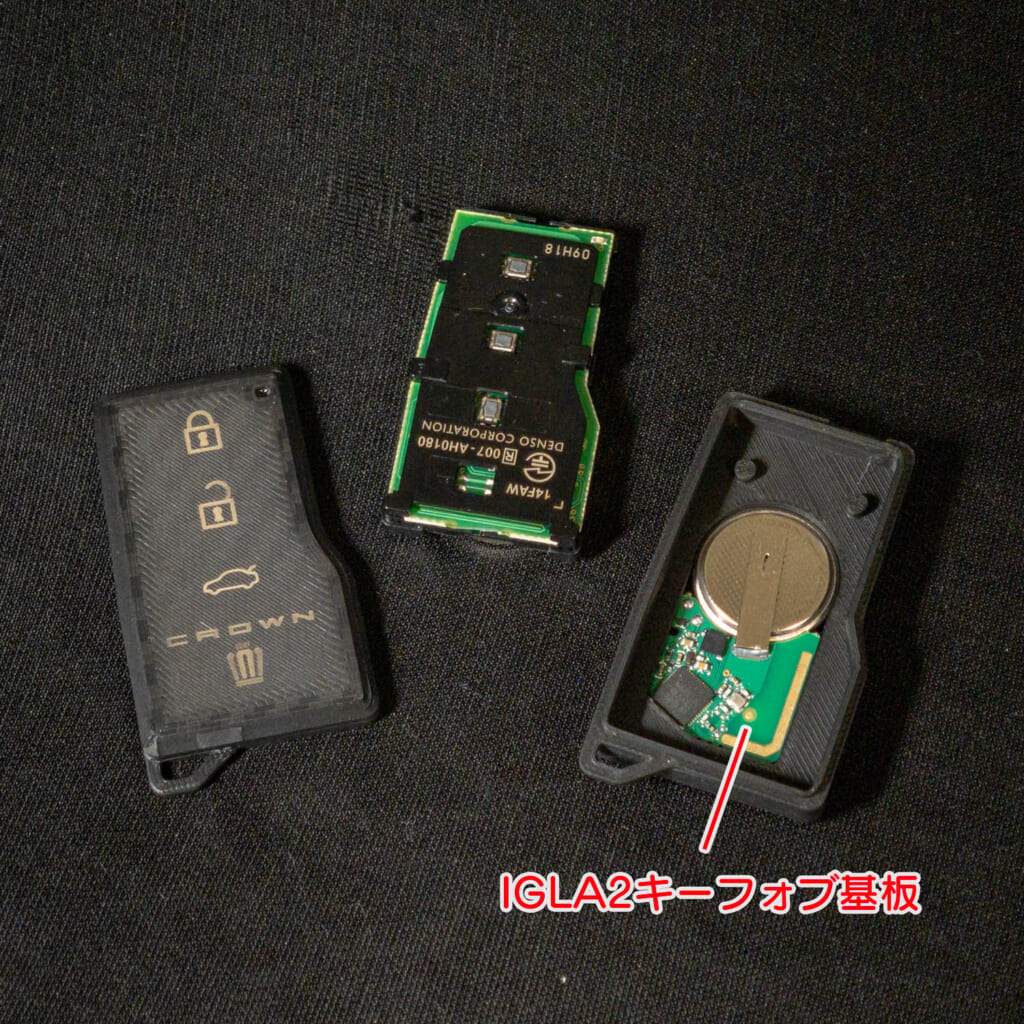

そんなこんなしてると、同居人が以前買って放置してあったこれを出してきてくれました。

18650電池が脱着できるモバイルバッテリーです。見方を変えれば4本の18650バッテリー+充電器とも言えますw。そもそも元のバッテリーが劣化しているのか単に日照時間が短くて充電できてないだけなのかもわからないので、一旦この電池に替えてみる、あるいはこの充電器を使って元の電池を充電して使ってみる、というのが良さそう。それで電池の劣化でない場合は、ソーラーパネル別体型に買い換えて照らす方向と太陽光を受ける方向を独立で設置できるようにするかないですもんね。ちなみに付属のバッテリーは2,000mhAと記載されてました。4本あわせても10,400mAhにはならない点はさておきw、電池単体でみると無闇に盛ってないだけ好感が持てます。

あるいは一度フル充電してやればこの冬は乗り切って、日照時間が長くなってきて秋までは持たせられるかも知れません。LIFELEXのライトは実は説明書に「買った時は充電減ってるから夏は2,3日、冬は5,6日、日に当てて充電してから使ってね」と書いてあります。これ理屈はよくわからないですが、ある程度初期充電ができてないと持続的に使えない、ということになるので、たまに満充電にしてやることも意味があるのかも知れないなとか。

一旦こちらでやりくりして経過観察してみようと思います。